Perbedaan Kali Linux Dengan Sistem Operasi Lainnya?

Kali Linux Knowledge

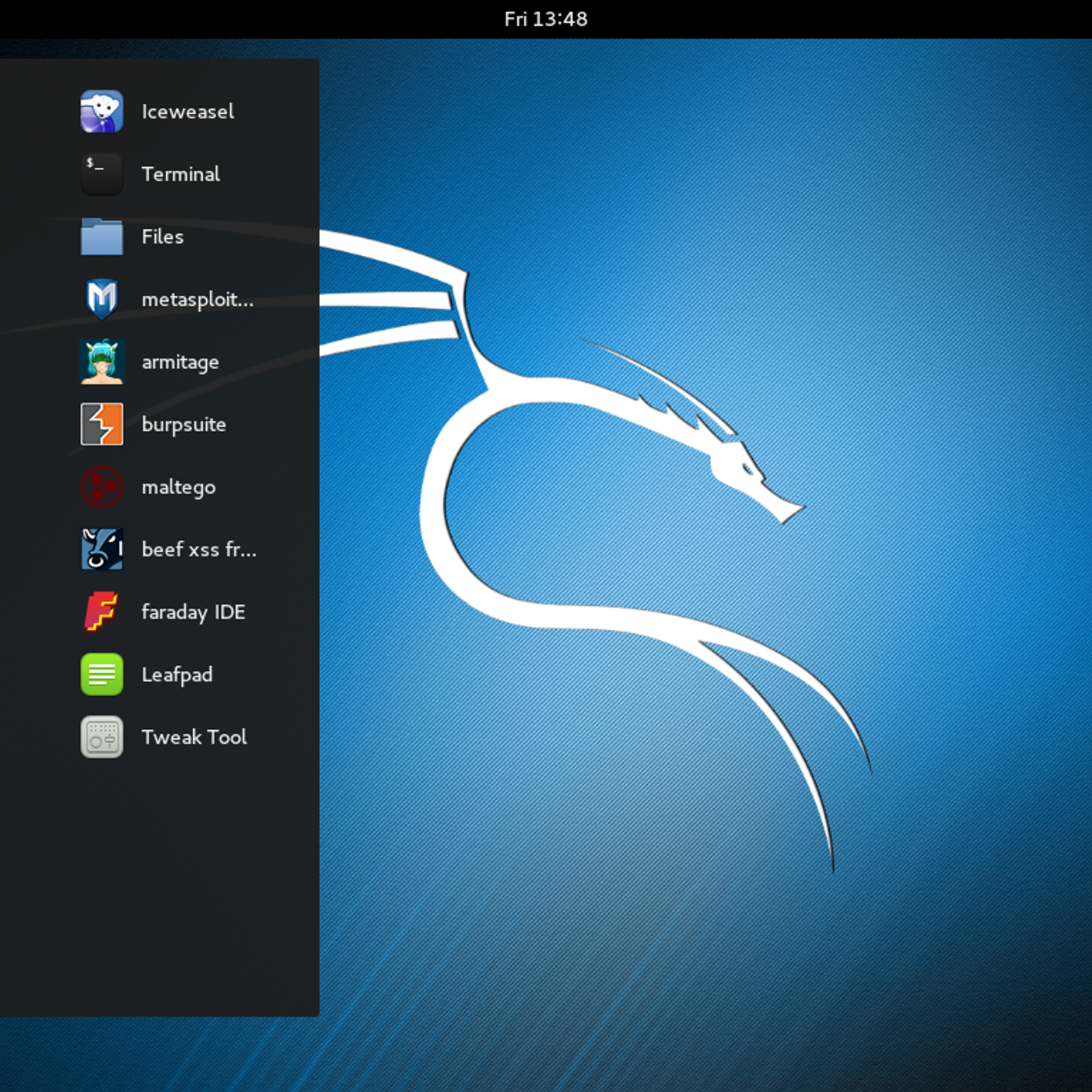

Apa yang Berbeda Tentang Kali Linux?

Kali Linux secara khusus diarahkan untuk memenuhi persyaratan pengujian penetrasi profesional dan audit keamanan. Untuk mencapai hal ini, beberapa perubahan inti telah diimplementasikan di Kali Linux yang mencerminkan kebutuhan ini:

Pengguna tunggal, akses root dengan desain: Karena sifat audit keamanan, Kali Linux dirancang untuk digunakan dalam skenario "single, root user". Banyak alat yang digunakan dalam pengujian penetrasi memerlukan hak istimewa yang meningkat, dan walaupun pada umumnya kebijakan yang tepat hanya memungkinkan hak akses root bila diperlukan, dalam kasus penggunaan yang ditujukan pada Kali Linux, pendekatan ini akan menjadi beban.

Layanan jaringan dinonaktifkan secara default: Kali Linux berisi systemd hooks yang menonaktifkan layanan jaringan secara default. Kait ini memungkinkan kami untuk menginstal berbagai layanan di Kali Linux, sambil memastikan bahwa distribusi kami tetap aman secara default, tidak peduli paket apa yang diinstal. Layanan tambahan seperti Bluetooth juga masuk daftar hitam secara default.

Kernel Linux Kustom: Kali Linux menggunakan kernel hulu, ditambal untuk injeksi nirkabel.

Kumpulan repositori minimal dan terpercaya: mengingat tujuan dan sasaran Kali Linux, menjaga integritas sistem secara keseluruhan benar-benar kunci. Dengan tujuan tersebut, himpunan sumber perangkat lunak hulu yang digunakan Kali tetap minimum absolut. Banyak pengguna Kali baru tergoda untuk menambahkan repositori tambahan ke sources.list mereka, namun hal ini sangat berisiko untuk memecahkan instalasi Kali Linux Anda.

Apakah Kali Linux Tepat untuk Anda?

Sebagai pengembang distribusi, Anda mungkin mengharapkan kami untuk merekomendasikan agar setiap orang menggunakan Kali Linux. Faktanya adalah, bagaimanapun, Kali adalah distribusi Linux yang secara khusus diarahkan pada penguji penetrasi profesional dan spesialis keamanan, dan mengingat sifatnya yang unik, BUKAN distribusi yang disarankan jika Anda tidak terbiasa dengan Linux atau sedang mencari jenderal. -Mengatur distribusi desktop Linux untuk pengembangan, desain web, game, dll.

Bahkan untuk pengguna Linux berpengalaman, Kali bisa menimbulkan beberapa tantangan. Meskipun Kali adalah proyek open source, ini bukan proyek open source, karena alasan keamanan. Tim pengembang kecil dan terpercaya, paket di repositori ditandatangani baik oleh masing-masing komersil dan tim, dan - yang penting - kumpulan repositori hulu dari mana pembaruan dan paket baru digambar sangat kecil. Menambahkan repositori ke sumber perangkat lunak Anda yang belum diuji oleh tim pengembangan Kali Linux adalah cara yang baik untuk menimbulkan masalah pada sistem Anda.

Sementara Kali Linux architected menjadi sangat mudah disesuaikan, jangan berharap untuk dapat menambahkan paket dan repositori yang tidak terkait secara acak yang "tidak sesuai band" dari sumber perangkat lunak Kali biasa dan memilikinya Just Work. Secara khusus, sama sekali tidak ada dukungan apa pun untuk apt-add-repository command, LaunchPad, atau AKP. Mencoba memasang Uap di desktop Kali Linux Anda adalah percobaan yang tidak akan berakhir dengan baik. Bahkan mendapatkan paket sebagai mainstream seperti NodeJS ke instalasi Linux Kali bisa sedikit usaha ekstra dan mengutak-atik.

Jika Anda tidak terbiasa dengan Linux umumnya, jika Anda sama sekali tidak memiliki tingkat kompetensi dasar dalam mengelola sebuah sistem, jika Anda mencari distribusi Linux untuk digunakan sebagai alat belajar untuk mengetahui jalan Anda di Linux, atau jika Anda menginginkan distro yang bisa Anda gunakan sebagai desktop desktop tujuan umum, Kali Linux mungkin bukan yang Anda cari.

Selain itu, penyalahgunaan alat uji keamanan dan penetrasi dalam jaringan, terutama tanpa otorisasi khusus, dapat menyebabkan kerusakan yang tidak dapat diperbaiki dan mengakibatkan konsekuensi yang signifikan, pribadi dan / atau legal. "Tidak mengerti apa yang Anda lakukan" tidak akan bekerja sebagai alasan.

Namun, jika Anda seorang penester penetrasi profesional atau sedang mempelajari pengujian penetrasi dengan tujuan untuk menjadi profesional bersertifikasi, tidak ada toolkit yang lebih baik - dengan harga berapa pun - dari Kali Linux.

Jika Anda mencari distribusi Linux untuk mempelajari dasar-dasar Linux dan membutuhkan titik awal yang baik, Kali Linux bukanlah distribusi ideal untuk Anda. Anda mungkin ingin memulai dengan Ubuntu, Mint, atau Debian. Jika Anda tertarik untuk mendapatkan akses langsung dengan Linux internal, lihatlah proyek "Linux From Scratch".